تشخیص تقلب درسیستمهای پرداخت الکترونیکی بانکها با استفاده از داده کاوی

یکی از چالشهای تشخیص تقلب در حوزه سیستم های پرداخت الکترونیکی، تنوع و تغییر مداوم شیوههای تقلب است لذا نیاز به روش های تشخیص تقلب با کارایی و دقت بالا به روشنی قابل درک است. در این پژوهش روش داده کاوی رگرسیون لجستیک، شبکه عصبی BP و شبکه عصبی GMDH برای ساخت مدلهایی جهت شناسایی تقلب در تراکنشهای مالی دستکاه خودپرداز یک بانک پیاده سازی شدند. در ادامه، این روشها برروی دادههای واقعی آزمایش و کارایی هر روش سنجیده شد. روش شبکه عصبی GMDH با دقت 37.19 درصد در شناسایی تقلب یا غیرتقلب بودن تراکنشهای مالی بهترین کارایی را در مقایسه با دو روش رگرسیون لجستیک با دقت کلی 63.98 و شبکه عصبی BP 34 داشت. باتوجه به نتایج بدست آمده روش پیشنهادی در تشخیص تقلب نسبت به دو روش دیگر با دقت .. با دقت کلی 0 بیشتری عمل کرده است.

پایان نامه کشف تقلب در شبکه های اجتماعی

چکیده

تقلب شامل طیف وسیعی ازشیوهها، ورود اطلاعات نادرست واعمال غیرقانونی است که دریک سازمان میتواند اثرات بسیارسوء مالی وروانی به همراه داشته باشد.حتی اتهام تقلب به تنهایی کافی است تا خسارت چشمگیر به شهرت و همچنین روابط مشتری و کارفرما واردکند.با توجه به این مسائل برای هر سازمان بسیارحائز اهمیت است که یک سیستم مدیریت تقلب داشته باشد. تکنولوژی روشهای گوناگونی برای جلوگیری ازتقلب طراحی وارائه نموده است که یکی از بهترین روشهای ارائه شده استفاده از تکنیک دادهکاوی است.مابا طبقهبندی مناسب اطلاعات به روش دادهکاوی میتوانیم تقلب در همه سطوح از جمله شبکه های اجتماعی را تشخیص و یاپیشبینی کنیم.

واژههایکلیدی

تقلب،انباره داده،دادهکاوی،سیستم تشخیص تقلب،پایگاه دانش.

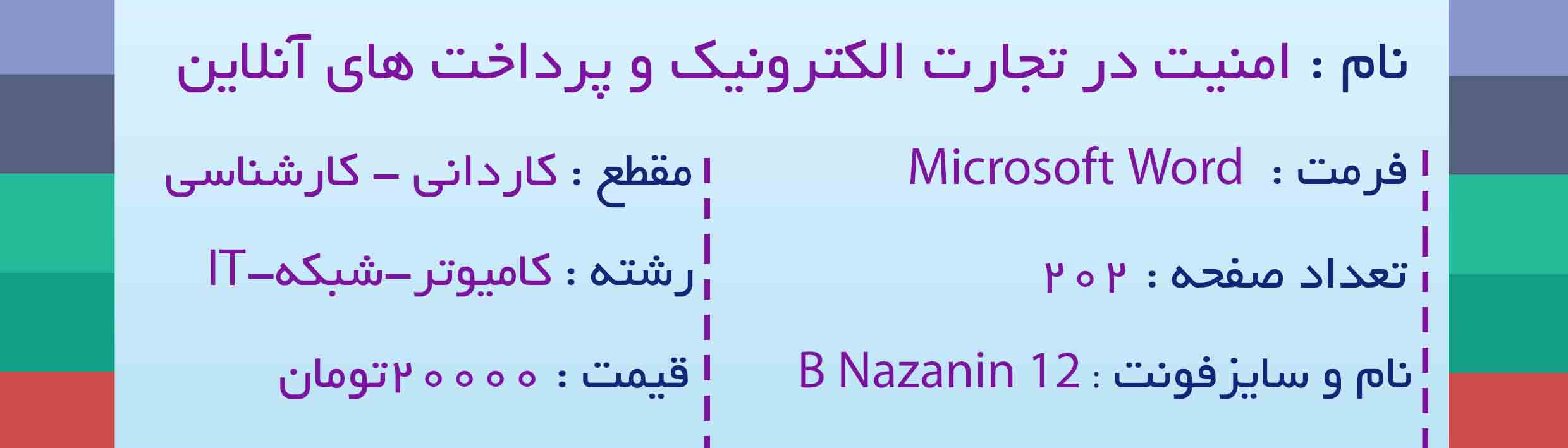

امنیت در تجارت الکترونیک و پرداخت های آنلاین

پروژه کامل و علمی در موضوع امنیت و پرداختهای آنلاین که مشابه آن را در هیچ سایت و فورشگاهی نخواهید یافت این پروژه با بهره گیری از روشهای علمی تحقیقی و پژوهشی تهیه شده است و منابع واقعی برای آن استفاده شده است. در این پایان نامه به تمام مباحث امنیت در تجارت الکترونیک و پرداخت های آنلاین پرداخته شده است و مستندات علمی قابل ارایه در آن وجود دارد.

شما میتوانید برای آشنایی بیشتر نمونه رایگان پایان نامه امنیت در تجارت الکترونیک و پرداخت های آنلاین را از لینک زیر دانلود کرده و پس ازمقایسه سطح کیفی محصول اقدام به خرید فرمایید.

چکیده

امروزه فناوری اطلاعات و ارتباطات محور توسعه اقتصادی، اجتماعی و فرهنگی کشورهای مختلف قرار گرفته است. تجارت الکترونیکی یکی از نمودهای عینی انقلاب فناوری اطلاعات و ارتباطات در عرصههای اقتصادی است. ظهور اینترنت و تجاری شدن آن در دهههای اخیر شیوههای سنتی تجارت را متحول نموده است. تجارت الکترونیکی انقلابی در شیوهها و رویههای تجاری گذشته ایجاد کرده و سرعت و صرفهجویی را در بهترین وجه جامه عمل پوشانده است. در محیط الکترونیکی فاصلههای جغرافیایی و محدودیتهای زمانی و مکانی منتفی و مبادلات تجاری بر پایه اطلاعات الکترونیکی انجام میشود. تجارت الکترونیکی با رفع موانع فراروی تجارت بینالملل روند تجارت جهانی را تسریع مینماید. تجارت الکترونیکی از مزایا و پیامدهای اقتصادی مهمی از قبیل گسترش بازار، کاهش قیمت منابع تولید، ارتقای بهرهوری، کاهش هزینههای مبادلاتی، ایجاد اشتغال و کاهش تورم برخوردار بوده و در رشد درونزای اقتصادی نقش محوری دارد.

بهره گیری از مزایای تکنولوژی اطلاعات در تجارت الکترونیکی مستلزم شناخت کاملی از ویژگیها و بسترهای حقوقی در قانون توسعه تجارت الکترونیک و بانکداری الکترونیکی است. یکی از این زیرساختهای مهم در مقبولیت فرایندهای بانکداری الکترونیکی، امنّیت و کنترل رفتارهای غیرقانونی در این نوع سیستمها است. امنیّت به عنوان یکی از چالشهای توسعه تجارت و بانکداری الکترونیکی در جهت کاهش ریسک و زیان فعالان تجارت التورنیک و بانکها مطرح بوده و از مهمترین پارامترهای تضمین سلامت تراکنش های مالی محسوب می شود. هر سیستم بانکداری الکترونیکی باید عوامل تصدیق اصالت، محرمانگی، یکپارچگی، انکارناپذیری و دیگر پارامترهای امنیتی را در نظر داشته و تضمین کند که فقط افراد مجاز بتوانند به اطلاعات مجاز، محرمانه و حسابهای مشتریان دسترسی داشته و سوابق معاملات، غیرقابل ردیابی و رسیدگی باشند. مسئله اعتماد در محیط اینترنت و بانکداری الکترونیکی مهم تر از تجارت و فروش و بانکداری در محیط آفلاین است زیرا ایجاد و پرورش اعتماد وقتی مهم است که عدم اطمینان و ریسک فراگیر باشد.

بنابراین برای توسعه تجارت الکترونیکی به مجموعه اقدامات اساسی در زمینههای زیرساخت فنی، مسائل قانونی ومقرراتی، آگاهسازی و آموزش و تحصیل، فراهم آوری بسترهای امنیتی در زمینه تجارت الکترونیک و بانکداری اینترنتی است تا شرایط برای فعالیت فعالان اقتصادی یعنی مصرفکنندگان و بنگاهها که نقش محوری در بکارگیری تجارت الکترونیکی دارند، فراهم شود.

عنوان شماره صفحه

2-1- مروری بر پیشینه تحقیق.. 2

6-1- مدل تحقیق (ارتباط متغیرها به صورت تصویری(4

9-1- تعریف واژه ها و اصطلاحات تخصصی.. 4

فصل دوم ، ادبیات موضوع ، معرفی تجارت الکترونیک و پرداخت های آنلاین

2-2- تاریخچه تجارت الکترونیک و امنیت در پرداختهای آنلاین.. 9

3-2- تعاریف تجارت الکترونیک وپرداخت آنلاین.. 10

4-2-مدل های تجارت الکترونیکی12

1-4-2- مدل Business to Business یا B2B.. 13

2-4-2- مدل Business to Consumer یا B2C و Consumer to Business یا C2B.. 13

3-4-2- مدل Consumer to Consumer یا C2C.. 13

4-4-2- مدل Government to Business یا G2B و Business to Government یا B2G.. 13

5-4-2- مدل Government to Customer یا G2C و Customer to Government یا C2G.. 13

6-4-2- مدل Government to Government یا G2G.. 13

5-2- مزایای استفاده از تجارت الکترونیکی.. 14

1-5-2- بسترمناسباطلاعاتیوارتباطی.. 14

3-5-2- افزایش قدرت خریداران وپیدایش بازارهای جدید برای تولیدکنندگان.. 14

4-5-2-سفارشی کردن محصولات وخدمات پشتیبانی قوی.. 14

5-5-2-پیدایش مؤسسات اقتصادی نوپا ورقابت سراسری.. 15

6-2- چارچوب نظری تجارت الکترونیک.... 15

7-2- مراحل تجارت الکترونیک.... 16

8-2- تفاوت مبادله الکترونیکی داده ها با تجارت الکترونیک.... 17

9-2- ابزارهای تجارت الکترونیک.... 18

1-10-2- روشهای پرداخت الکترونیکی.. 19

2-10-2- استفاده از کارتهای الکترونیکی.. 19

4-10-2- روش پرداخت شخص به شخص.... 20

1-6-10-2- از نظر نوع ارتباط کارت با کارت خوان 20

2-6-10-2- از نظر نوع تراشه بکار رفته در کارت 21

3-6-10-2- امنیت کارتهای الکترونیکی.. 21

11-2- آشنایی با پول الکترونیک.... 21

1-11-2- ویژگیهای پول ا لکترونیک.... 22

2-11-2- مشکلا ت مطرح در روش پول الکترونیکی.. 23

3-11-2- برقراری خاصیت ناشناس ماندن استفاده کنندگان پول ا لکترونیکی.. 24

4-11-2- جلوگیری از پرداخت مجدد پول الکترونیکی.. 24

5-11-2- پیامد های اقتصادی گسترش استفاده از پول ا لکترونیکی.. 25

6-11-2- افزایش کارآیی مبادلات... 25

7-11-2- وا سطه های مالی و بانکها25

9-11-2- رشدوتوسعه کاربرد پول الکترونیک و مؤسسات پرداخت الکترونیک در جهان.. 26

فصل سوم ، امنیت و چالشهای امنیتیدر تجارت الکترونیک و پرداخت های انلاین

2-3-3- چرخه ی حفاظت اطلاعات... 33

4-3- مفهوم امنیت در تجارت الکترونیک.... 34

1-1-4-3 Cross site scripting 36

1-6-3- انواع حملات بر حسب نحوه عملکرد. 42

2-6-3- انواع حملات از نظر تاثیر در ارتباط.. 42

7-3- تهدیدات امنیتی فضای مجازی.. 43

8-3- روشهای برقراری امنیت در قراردادهای الکترونیکی.. 46

4-8-3- شناسایی متعاملین و کنترل دسترسی.. 49

10-3- هزینه در ازای امنیت... 53

11-3- امنیت مخابرات میان کاربر و بانک.... 53

7-11-3- تکیهگاههای اعتماد. 55

8-11-3- محدودیتهای صادراتی.. 55

1-12-3- موجودیت در برابر اعتبارسنجی تراکنش.... 56

6-2-12-3 مجوزهای سختافزاری 58

13-3- مطالب بیشتر راجع به امنیت... 59

5-13-3- ورود به کامپیوتر و کنترل عملیات... 60

3-4- دلیل رمزنگاری اطلاعات در کامپیوتر. 63

4-4- دو اصل اساسی رمز نگاری.. 63

9-4- انواع روشهای رمزنگاری.. 67

11-4- الگوریتمهای رمزنگاری متقارن.. 68

1-11-4- روش متقارن Symmetric. 70

2-11-4- تحلیل الگوریتمهای متقارن.. 71

12-4- الگوریتمهای رمزنگاری نامتقارن.. 71

1-12-4- تحلیل الگوریتمهای نامتقارن.. 76

13-4- رمزنگاری کلید عمومی.. 76

14-4- الگوریتمهای رمزنگاری کلید خصوصی.. 76

16-4- مقایسه روشهای رمزنگاری.. 79

17-4- انواع کلیدهای رمزنگاری.. 80

2-17-4- کلیدهای عمومی و خصوصی.. 81

3-17-4- کلیدهای اصلی و کلیدهای مشتق شده82

4-17-4- کلیدهای رمز کننده کلید.. 82

18-4- رمزنگاری مبدأ به مقصد و رمزنگاری انتقال.. 83

3-19-4- راهکاری برای ایجاد تازگی پیام. 85

1-20-4- دریافت و استفاده از زوج کلید.. 86

3-20-4- چرخه حیات یک کلید.. 87

24-4- الگوریتم های تبادل کلید.. 91

فصل پنجم ، تشخیص هویت و امضای دیجیتالی

2-5- شناسایی و احراز هویت... 93

1-2-5- انواع فاکتورهای احراز هویت در امنیت اطلاعات... 94

2-2-5- چیزی که شما می دانید.. 94

5-2-5- منظور از Two-Factor و Multifactor در احراز هویت... 95

3-5- رمز های عبور و توکن و بایومتریک.... 96

3-3-5- سیستم های بایومتریک.... 100

1-3-3-5 مقیاس های کارایی تجهیزات بایومتریک 101

4-5- تعریف و تاریخچه امضای الکترونیک.... 103

1-4-5- تعریف امضاء و جایگاه حقوقی آن.. 103

2-4-5- تاریخچه امضای الکترونیک.... 104

3-4-5- تعریف امضای الکترونیک.... 104

5-5- جنبههای فنی امضای الکترونیک.... 106

1-5-5- انواع امضای الکترونیک.... 106

2-5-5- فنآوری و زیرساخت امضای دیجیتال.. 107

6-5- امضای دیجیتالی مبتنی بر چکیده پیام. 107

7-5- امضای دیجیتالی مبتنی بر روش های رمزنگاری کلید عمومی.. 109

8-5- مقایسه کلی امضای دیجیتال و گواهی نامه دیجیتال.. 109

9-5- معرفی الگوریتم درهم سازی استاندارد SHA-3. 112

10-5- نحوه ایجاد یک امضای دیجیتال.. 114

2-10-5 جنبههای حقوقی امضای الکترونیک.... 116

3-10-5- ماهیت امضای الکترونیکی.. 117

4-10-5- پذیرش قانونی امضای الکترونیک.... 117

5-10-5- ارزش اثباتی امضای الکترونیک.... 118

11-5- پسوردهای یکبار مصرف ( (OTP. 118

1-11-5- استفاده از شناسه کاربری و پسورد برای ورود به سیستم از طریق ریموت... 119

2-11-5- استفاده از OTP برای وارد شدن به ویندوز از طریق ریموت... 119

3-11-5- استفاده از OTP در کنار شبکه شرکت برای وارد شدن به سیستم عامل.. 120

4-11-5- استفاده از OTP برای دسترسی آفلاین.. 120

6-11-5- مزایای استفاده از این روش.... 121

7-11-5- مولفهها و پیشنیازهای مورد احتیاج.. 121

فصل ششم ، پروتکل هاوالگوریتم های امنیتیدرتجارت الکترونیک و پرداختهای آنلاین

2-3-6- بررسی اجمالی از پروتکل SET.. 127

2-2-3-6 بازنگری پروتکل SET 127

1-3-3-6 استفاده از کلید متقارن 129

2-3-3-6 استفاده از کلید نامتقارن- امضاء دیجیتال (خلاصه پیام) 129

1-6-3-6 گواهی نامههای تجاری 132

2-6-3-6 گواهینامه دروازه پرداخت 132

3-6-3-6 گواهینامه صادر کننده 132

7-3-6- ثبت نام شرکت کنندگان.. 132

8-3-6- دو مشکل با پروتکل ثبت نام. 133

1-6-6- مکانیزم های تشکیل دهنده SSL.. 135

3-6-6- الگوریتم های رمزنگاری پشتیبانی شده در SSL.. 136

4-6-6- نحوه عملکرد داخلی پروتکل SSL.. 136

5-6-6- الگوریتم های رمزنگاری پشتیبانی شده در SSL.. 137

6-6-6- پروتکل رکورد در SSL.. 138

7-6-6- پروتکل تغییر مشخصات رمز در SSL.. 138

8-6-6- پروتکل هشدار در SSL.. 138

9-6-6- پروتکل دست دادن در SSL.. 138

1-9-6- حالت های انتقال و تونل در AH.. 140

10-6- معرفی پروتکلKerberos. 145

1-10-6- نقاط ضعف Kerberos. 146

13-6- پروتکلهای انتقال فایل امن.. 147

16-6- پروتکل تبادل کلید دیفی ، هلمن.. 151

2-17-6- مقایسهای میان توابع درهم سازی.. 154

5-17-6- آنالیز و ارزیابی رمزنگاری.. 155

3-18-6- پسوند فایلهای گواهیهای X.509.. 159

19-6- استفاده از الگوریتم MD5 برای رمز گزاری پسوردهای ذخیره شده در دیتابیس.... 160

1-19-6- شرایط و نکات لازم. 162

2-19-6- مراحل اجرای الگوریتم MD5. 162

1-2-19-6 اضافه کردن بیتهای نرم کننده 162

3-2-19-6 تعیین بافر برای MD 163

4-2-19-6 پردازش پیام در بلاکهای ۱۶ کلمهای 163

فصل هفتم ، بحث ، نتیجه گیری و پیشنهادات

2-7- ضرورت بکارگیری امنیت در تجارت الکترونیک و پرداختهای آنلاین.. 164

3-7- ریسکهاوتهدیدات مربوط به تجارت الکترونیکی.. 165

4-7- راهکارهای پیشنهادی برای توسعه امنیت در تجارت الکترونیکی.. 165

5-7- پیشنهادهایی برای تحقیقات آینده. 168

پیوست- 1- روز 11 سپتامبر، بستری برای خرابکاری اینترنتی.. 173

پیوست -2- سال 2009، سال سلطه بیرحمانه مخرب های اینترنتی.. 174

پیوست -3- بزرگترین حمله اینترنتی در جهان.. 175

پیوست -4-کاربردهای توکن های هوشمند USB177

پیوست -5- انواع روشهای رمزگذاری اسناد. 181

فهرست شکل ها ،جدول ها و نمودارها

عنوان شماره صفحه

جدول (1-2) ویژگی های پول الکترونیکی , اسکناس و مسکوک, چک و کارت بدهی.. 24

شکل (1-3) سرویس های امنیتی.. 31

شکل (2-3) فرآیند امنسازی.. 32

شکل (3-3) انواع حملات امنیتی.. 44

شکل (3-3) لازمه تجارت امن.. 55

شکل (1-1) الگوریتمهای رمزنگاری.. 67

شکل (3-4) عملکرد الگوریتمهای رمزنگاری متقارن.. 69

شکل (4-4) مثال عملکرد الگوریتمهای رمزنگاری متقارن.. 70

شکل (5-4) عملکرد الگوریتمهای رمزنگاری نا متقارن.. 72

شکل (6-4) مثال عملکرد الگوریتمهای رمزنگاری نا متقارن.. 72

جدول (1-4) الگوی رمزنگاری نا متقارن.. 73

جدول (2-4) مراحل رمزنگاری.. 74

شکل (7-4) ارتباط Encrypt در تکنولوژی امنیتی PKI. 78

شکل (8-4) تصویری از تکنولوژی امنیتی PKI. 78

شکل (9-4) سیستم کلیدهای محرمانه. 80

شکل (10-4) سیستم کلیدهای عمومی و خصوصی.. 81

شکل (11-4) مثال کلیدهای متقارن.. 86

شکل (12-4) طرز کار الگوریتم آمیزش.... 90

شکل (1-5) سه فاکتور احراز هویت... 94

شکل (3-5) ساختاررمزهای عبور. 99

شکل (4-5) سیستم های بایومتریک.... 101

شکل (5-5) درصد خطاهای متقاطع.. 101

شکل (6-5) اسکن اثر انگشت... 102

شکل (7-5) کار برد کلید ها در ارسال یک متن برای چند نفر. 106

شکل (8-5) فرآیند امضای دیجیتال مبتنی بر چکیده پیام. 108

شکل (9-5) امضاء و رمزنگاری کل پیام به روش کلید عمومی.. 109

شکل (10-5) اعتبارسنجی امضاء دیجیتال.. 110

شکل (11-5) فرآیند درخواست گواهی.. 111

شکل (12-5) مثالی از سیستم کار امضای دیجیتال.. 112

شکل (13-5) نحوه امضاء یک پیغام دیجیتال.. 114

شکل (14-5) مرکز صدور گواهی.. 115

شکل (15-5) شبکه مراجع گواهی و نحوه درخواست گواهی.. 116

شکل (18-5) نمونه اجرای روش احراز هویت با OTP. 122

شکل (2-6) موجودیتهای شرکتکننده درتراکنشهای SET 126

شکل (3-5) ساختار پروتکلKerberos. 146

جدول (1-6) مقایسهای میان توابع درهم سازی.. 154

جدول (2-6) ساختار گواهی دیجیتالی X.509 نسخه 3.. 158

جدول (3-6) پسوند فایلهای گواهیهای X.509. 159

دانلود برنامه خرید امکانات پولی برنامه ها و بازی های اندروید

مطمئنا اگر نرم افزار خرید امکانات پولی برنامه ها را نمی نشناسید و مشتری پر و پا قرص آن نباشید لااقل برای یک بار هم که شده نام آن را شنیده اید. توسط این نرم افزار قادر هستید لایسنس اکثر برنامه ها و بازی ها را پچ نمایید و نرم افزار و بازی تریال را به یک نرم افزار کرک شده دائمی تبدیل کنید ! هم اکنون آخرین نسخه از این نرم افزار به همراه آموزش تصویری آن از طرف DIGIDL.4KIA.IR در اختیار شما بازدیدکنندگان محترم قرار می گیرد.

دقت نمایید که نرم افزار Freedom با این نرم افزار ادغام شده است و دیگر نیازی به نصب Freedom نخواهید داشت و اگر یک اپ دارای پرداخت درون برنامه ای باشد و این نرم افزار قادر به پچ کردن آن باشد خواهید توانست با این نرم افزار پرداخت های تقلبی را انجام دهید.

توضیحات بیشتر

حتما برای شما نیز پیش آمده است که پس از دانلود بازی و برنامه ای برای اندرویدتون و پس از استفاده از متوجه شوید که برای اجرای آن نیازمند خرید می باشید!

به عنوان مثال یک بازی رایگان را دانلود می کنید که در کل شامل چندین مرحله و سلاح هست و تا جایی که پیش می روید می بینید که برای پیش بردن بازی حتما باید پول پرداخت کنید

و یا برنامه ی ویرایش عکس را نصب می کنید که برخی از افکت های آن قفل هستند و برای باز کردن افکت های قفل شده باید پول بپردازید.

در این گونه مواقع اپلیکیشن قدرتمند و کاربردی ما به شما کمک خواهد که بدون پرداخت هیچ هزینه ای به راحتی قفل بازی ها و برنامه را باز کنید و از همه ی امکانات و قابلیت های آن استفاده ی کامل را ببرید.

این برنامه که از بهترین برنامه های هک بازی و برنامه اندروید به شمار می رود، از بیشتر بازی ها و اپلیکیشنها پشتیبانی می کند و کار با آن بسیار آسان است و با ان تا حدود ۲۰۰ دلار در بازی هایی همچون آسفالت ۷ ، world at arms و … توانسه ایم خرید انجام دهیم!

ما امروز در سایتمون آخرین نسخه ی این برنامه را برای شما قرار داده ایم که به صورت کاملا تست شده می باشد و با آن می توانید تا هزاران دلار از امکانات برنامه ها و بازی ها خریداری کنید.

پــــروژه امنیت در تجارت الکترونیک و پرداخت های آنلاین

چکیده

امروزه فناوری اطلاعات و ارتباطات محور توسعه اقتصادی، اجتماعی و فرهنگی کشورهای مختلف قرار گرفته است. تجارت الکترونیکی یکی از نمودهای عینی انقلاب فناوری اطلاعات و ارتباطات در عرصههای اقتصادی است. ظهور اینترنت و تجاری شدن آن در دهههای اخیر شیوههای سنتی تجارت را متحول نموده است. تجارت الکترونیکی انقلابی در شیوهها و رویههای تجاری گذشته ایجاد کرده و سرعت و صرفهجویی را در بهترین وجه جامه عمل پوشانده است. در محیط الکترونیکی فاصلههای جغرافیایی و محدودیتهای زمانی و مکانی منتفی و مبادلات تجاری بر پایه اطلاعات الکترونیکی انجام میشود. تجارت الکترونیکی با رفع موانع فراروی تجارت بینالملل روند تجارت جهانی را تسریع مینماید. تجارت الکترونیکی از مزایا و پیامدهای اقتصادی مهمی از قبیل گسترش بازار، کاهش قیمت منابع تولید، ارتقای بهرهوری، کاهش هزینههای مبادلاتی، ایجاد اشتغال و کاهش تورم برخوردار بوده و در رشد درونزای اقتصادی نقش محوری دارد.

بهره گیری از مزایای تکنولوژی اطلاعات در تجارت الکترونیکی مستلزم شناخت کاملی از ویژگیها و بسترهای حقوقی در قانون توسعه تجارت الکترونیک و بانکداری الکترونیکی است. یکی از این زیرساختهای مهم در مقبولیت فرایندهای بانکداری الکترونیکی، امنّیت و کنترل رفتارهای غیرقانونی در این نوع سیستمها است. امنیّت به عنوان یکی از چالشهای توسعه تجارت و بانکداری الکترونیکی در جهت کاهش ریسک و زیان فعالان تجارت التورنیک و بانکها مطرح بوده و از مهمترین پارامترهای تضمین سلامت تراکنش های مالی محسوب می شود. هر سیستم بانکداری الکترونیکی باید عوامل تصدیق اصالت، محرمانگی، یکپارچگی، انکارناپذیری و دیگر پارامترهای امنیتی را در نظر داشته و تضمین کند که فقط افراد مجاز بتوانند به اطلاعات مجاز، محرمانه و حسابهای مشتریان دسترسی داشته و سوابق معاملات، غیرقابل ردیابی و رسیدگی باشند. مسئله اعتماد در محیط اینترنت و بانکداری الکترونیکی مهم تر از تجارت و فروش و بانکداری در محیط آفلاین است زیرا ایجاد و پرورش اعتماد وقتی مهم است که عدم اطمینان و ریسک فراگیر باشد.

بنابراین برای توسعه تجارت الکترونیکی به مجموعه اقدامات اساسی در زمینههای زیرساخت فنی، مسائل قانونی ومقرراتی، آگاهسازی و آموزش و تحصیل، فراهم آوری بسترهای امنیتی در زمینه تجارت الکترونیک و بانکداری اینترنتی است تا شرایط برای فعالیت فعالان اقتصادی یعنی مصرفکنندگان و بنگاهها که نقش محوری در بکارگیری تجارت الکترونیکی دارند، فراهم شود.

واژه های کلیدی:

اینترنت, تجارت الکترونیک ، بانکداری الکترونیکی ، بانکداری اینترنتی ، پرداخت آنلاین ، امنیت ، تقلب,رمز نگاری,احراز هویت,امضای دیجیتال,استانداردهای امنیتی.

فهرست مطالب

فصل اول ، مقدمه

1-1- مقدمه. 2

2-1- مروری بر پیشینه تحقیق.. 2

3-1- مسأله اصلی تحقیق.. 3

4-1- تشریح و بیان موضوع. 3

5-1- ضرورت انجام تحقیق.. 3

6-1- مدل تحقیق (ارتباط متغیرها به صورت تصویری( 4

7-1- اهداف تحقیق.. 4

8-1- قلمرو انجام تحقیق.. 4

9-1- تعریف واژه ها و اصطلاحات تخصصی.. 4

10-1- ساختار تحقیق.. 7

فصل دوم ، ادبیات موضوع ، معرفی تجارت الکترونیک و پرداخت های آنلاین

1-2- مقدمه. 9

2-2- تاریخچه تجارت الکترونیک و امنیت در پرداختهای آنلاین.. 9

3-2 تعاریف تجارت الکترونیک وپرداخت آنلاین.. 10

4-2- مدل های تجارت الکترونیکی 12

1-4-2- مدل Business to Business یا B2B.. 13

2-4-2- مدل Business to Consumer یا B2C و Consumer to Business یا C2B.. 13

3-4-2- مدل Consumer to Consumer یا C2C.. 13

4-4-2- مدل Government to Business یا G2B و Business to Government یا B2G.. 13

5-4-2- مدل Government to Customer یا G2C و Customer to Government یا C2G.. 13

6-4-2- مدل Government to Government یا G2G.. 13

5-2- مزایای استفاده از تجارت الکترونیکی.. 14

1-5-2- بسترمناسب اطلاعاتی وارتباطی.. 14

2-5-2- حذف نسبی واسطه ها 14

3-5-2- افزایش قدرت خریداران وپیدایش بازارهای جدید برای تولیدکنندگان.. 14

4-5-2- سفارشی کردن محصولات وخدمات پشتیبانی قوی.. 14

5-5-2- پیدایش مؤسسات اقتصادی نوپا ورقابت سراسری.. 15

6-2- چارچوب نظری تجارت الکترونیک.... 15

7-2- مراحل تجارت الکترونیک.... 16

8-2- تفاوت مبادله الکترونیکی داده ها با تجارت الکترونیک.... 17

9-2- ابزارهای تجارت الکترونیک.... 18

10-2- پرداخت الکترونیکی.. 18

1-10-2- روشهای پرداخت الکترونیکی.. 19

2-10-2- استفاده از کارتهای الکترونیکی.. 19

3-10-2- پول الکترونیکی.. 20

4-10-2- روش پرداخت شخص به شخص.... 20

5-10-2- چک الکترونیکی 20

6-10-2- کارت های هوشمند 20

1-6-10-2- از نظر نوع ارتباط کارت با کارت خوان 20

2-6-10-2- از نظر نوع تراشه بکار رفته در کارت 21

3-6-10-2- امنیت کارتهای الکترونیکی.. 21

11-2- آشنایی با پول الکترونیک.... 21

1-11-2- ویژگیهای پول ا لکترونیک.... 22

2-11-2- مشکلا ت مطرح در روش پول الکترونیکی.. 23

3-11-2- برقراری خاصیت ناشناس ماندن استفاده کنندگان پول ا لکترونیکی.. 24

4-11-2- جلوگیری از پرداخت مجدد پول الکترونیکی.. 24

5-11-2- پیامد های اقتصادی گسترش استفاده از پول ا لکترونیکی.. 25

6-11-2- افزایش کارآیی مبادلات... 25

7-11-2- وا سطه های مالی و بانکها 25

8-11-2- بازار های مالی.. 26

9-11-2- رشدوتوسعه کاربرد پول الکترونیک و مؤسسات پرداخت الکترونیک در جهان.. 26

12-2- معماری اینترنت... 28

13-2- معماری WAP. 28

14-2- نتیجه گیری.. 29

فصل سوم ، امنیت و چالشهای امنیتی در تجارت الکترونیک و پرداخت های انلاین

1-3- مقدمه. 30

2-3- تعریف امنیت... 30

3-3- سرویس های امنیتی.. 31

-3-3- فرآیند امنسازی.. 32

2-3-3- چرخه ی حفاظت اطلاعات... 33

4-3- مفهوم امنیت در تجارت الکترونیک.... 34

1-4-3- امنیت در ﺗﻮﻟﯿﺪ.. 35

1-1-4-3 Cross site scripting 36

2-1-4-3 SQL Injection 36

3-1-4-3 Price manipulation 36

4-1-4-3 Buffer overflow 36

5-1-4-3 Password guessing 37

2-4-3- امنیت در اراﺋﻪ. 37

3-4-3 - امنیت در اﻧﺘﻘﺎل.. 38

4-4-3- امنیت در درﯾﺎﻓﺖ... 38

5-4-3- ﻣﻬﻨﺪﺳﯽ اﺟﺘﻤﺎﻋﯽ.. 38

5-3- راﻫﮑﺎرﻫﺎی ﻣﻘﺎﺑﻠﻪ. 39

1-5-3- ﺗﻮﻟﯿﺪ.. 39

2-5-3- اراﺋﻪ. 4

3-5-3- اﻧﺘﻘﺎ ل.. 41

4-5-3- درﯾﺎﻓﺖ... 41

6-3- راﻫﮑﺎرﻫﺎی ﮐﻼن.. 41

1-6-3- انواع حملات بر حسب نحوه عملکرد. 42

2-6-3- انواع حملات از نظر تاثیر در ارتباط.. 42

7-3- تهدیدات امنیتی فضای مجازی.. 43

1-7-3-Phishing. 44

2-7-3- Pharming. 44

3-7-3- ویروس ها و کرم ها 45

4-7-3- تروژان ها 45

5-7-3-DOS. 45

8-3- روشهای برقراری امنیت در قراردادهای الکترونیکی.. 46

1-8-3- تهدیدها 46

2-8-3- اهداف... 47

3-8-3- محرمانه بودن پیام. 48

4-8-3- شناسایی متعاملین و کنترل دسترسی.. 49

5-8-3- تأیید اصالت... 49

5-8-3- عدم رد. 50

6-8-3- تمامیت داده. 51

9-3- نیازمندیهای امنیت... 52

10-3- هزینه در ازای امنیت... 53

11-3- امنیت مخابرات میان کاربر و بانک.... 53

1-11-3- SSL/TLS/WTLS. 53

2-11-3- کانال ایمن.. 53

3-11-3- توافق و انتقال داده 54

4-11-3- /SSLV2/SSLV3/TLS. 54

5-11-3- WTLS. 54

6-11-3- مسایل پیادهسازی.. 54

7-11-3- تکیهگاههای اعتماد. 55

8-11-3- محدودیتهای صادراتی.. 55

12-3- اعتبارسنجی کاربر. 56

1-12-3- موجودیت در برابر اعتبارسنجی تراکنش.... 56

2-12-3- مکانیزم تصدیق.. 56

1-2-12-3 رمز با طول ثابت 56

2-2-12-3 رمز پویا 56

3-2-12-3 پرسش / پاسخ 57

4-2-12-3 SSL/TLS/WTLS 58

5-2-12-3 امضای دیجیتالی 58

6-2-12-3 مجوزهای سختافزاری 58

13-3- مطالب بیشتر راجع به امنیت... 59

1-13-3- ثبتنام. 59

2-13-3- وکالت و نمایندگی.. 59

3-13-3- بسترهای امن.. 59

4-13-3- عامل انسانی.. 60

5-13-3- ورود به کامپیوتر و کنترل عملیات... 60

14-3- نتیجه گیری.. 60

فصل چهارم ، رمز نگاری

1-4- مقدمه. 62

2-4- تعریف رمزنگاری.. 62

3-4- دلیل رمزنگاری اطلاعات در کامپیوتر. 63

4-4- دو اصل اساسی رمز نگاری.. 63

5-4- سرویس رمزنگاری.. 64

6-4- رمزنگاری سخت افزاری.. 65

7-4- پروتکل رمزنگاری.. 65

8-4- الگوریتم رمزنگاری.. 66

9-4- انواع روشهای رمزنگاری.. 67

1-9-4- رمزهای جانشینی.. 67

2-9-4- رمزهای جابجایی.. 68

11-4- الگوریتمهای رمزنگاری متقارن.. 68

1-11-4- روش متقارن Symmetric. 70

2-11-4- تحلیل الگوریتمهای متقارن.. 71

12-4- الگوریتمهای رمزنگاری نامتقارن.. 71

1-12-4- تحلیل الگوریتمهای نامتقارن.. 76

13-4- رمزنگاری کلید عمومی.. 76

14-4- الگوریتمهای رمزنگاری کلید خصوصی.. 76

15-4- تکنولوژی امنیتی PKI. 7

16-4- مقایسه روشهای رمزنگاری.. 79

17-4- انواع کلیدهای رمزنگاری.. 80

1-17-4- کلیدهای محرمانه. 80

2-17-4- کلیدهای عمومی و خصوصی.. 81

3-17-4- کلیدهای اصلی و کلیدهای مشتق شده 82

4-17-4- کلیدهای رمز کننده کلید.. 82

5-17-4- کلیدهای نشست... 83

18-4- رمزنگاری مبدأ به مقصد و رمزنگاری انتقال.. 83

19-4- تجزیه و تحلیل رمز. 84

1-19-4- افزونگی.. 85

2-19-4- تازگی پیامها 85

3-19-4- راهکاری برای ایجاد تازگی پیام. 85

4-19-4- رمزهای دنباله ای.. 85

20-4- مدیریت کلید.. 85

1-20-4- دریافت و استفاده از زوج کلید.. 86

2-20-4- بازیابی کلید.. 86

3-20-4- چرخه حیات یک کلید.. 87

21-4- رمز نگاری Rijndael 87

22-4- الگوریتم آمیزش.... 89

23-4- - SSL و TLS. 90

24-4- الگوریتم های تبادل کلید.. 91

25-4- نتیجه گیری.. 92

فصل پنجم ، تشخیص هویت و امضای دیجیتالی

1-5- مقدمه. 93

2-5- شناسایی و احراز هویت... 93

1-2-5- انواع فاکتورهای احراز هویت در امنیت اطلاعات... 94

2-2-5- چیزی که شما می دانید.. 94

3-2-5- چیزی که شما دارید.. 95

4-2-5- چیزی که شما هستید.. 95

5-2-5- منظور از Two-Factor و Multifactor در احراز هویت... 95

3-5- رمز های عبور و توکن و بایومتریک.... 96

1-3-5- رمزهای عبور. 98

2-3-5- توکن ها 99

3-3-5- سیستم های بایومتریک.... 100

1-3-3-5 مقیاس های کارایی تجهیزات بایومتریک 101

4-5- تعریف و تاریخچه امضای الکترونیک.... 103

1-4-5- تعریف امضاء و جایگاه حقوقی آن.. 103

2-4-5- تاریخچه امضای الکترونیک.... 104

3-45- تعریف امضای الکترونیک.... 104

5-5- جنبههای فنی امضای الکترونیک.... 106

1-5-5- انواع امضای الکترونیک.... 106

2-5-5- فنآوری و زیرساخت امضای دیجیتال.. 107

6-5- امضای دیجیتالی مبتنی بر چکیده پیام. 107

7-5- امضای دیجیتالی مبتنی بر روش های رمزنگاری کلید عمومی.. 109

8-5- مقایسه کلی امضای دیجیتال و گواهی نامه دیجیتال.. 109

9-5- معرفی الگوریتم درهم سازی استاندارد SHA-3. 112

10-5- نحوه ایجاد یک امضای دیجیتال.. 114

1-10-5- مرجع گواهی امضاء. 114

2-10-5 جنبههای حقوقی امضای الکترونیک.... 116

3-10-5- ماهیت امضای الکترونیکی.. 117

4-10-5- پذیرش قانونی امضای الکترونیک.... 117

5-10-5- ارزش اثباتی امضای الکترونیک.... 118

11-5- پسوردهای یکبار مصرف ( (OTP. 118

1-11-5- استفاده از شناسه کاربری و پسورد برای ورود به سیستم از طریق ریموت... 119

2-11-5- استفاده از OTP برای وارد شدن به ویندوز از طریق ریموت... 119

3-11-5- استفاده از OTP در کنار شبکه شرکت برای وارد شدن به سیستم عامل.. 120

4-11-5- استفاده از OTP برای دسترسی آفلاین.. 120

5-11-5- معماری پیشرفته. 120

6-11-5- مزایای استفاده از این روش.... 121

7-11-5- مولفهها و پیشنیازهای مورد احتیاج.. 121

12-5- نتیجه گیری.. 122

فصل ششم ، پروتکل هاوالگوریتم های امنیتی درتجارت الکترونیک و پرداختهای آنلاین

1-6- مقدمه. 124

2-6- پروتکل PKI. 124

3-6- پروتکل SET.. 125

1-3-6- مدل SET.. 126

2-3-6- بررسی اجمالی از پروتکل SET.. 127

1-2-3-6 مشکل با SSL 127

2-2-3-6 بازنگری پروتکل SET 127

1-3-3-6 استفاده از کلید متقارن 129

2-3-3-6 استفاده از کلید نامتقارن- امضاء دیجیتال (خلاصه پیام) 129

3-3-3-6 RSA-OAEP 130

4-3-6- امضاهای دوگانه. 130

5-3-6- فرایند SET.. 130

6-3-6- بیمه گواهینامه. 131

1-6-3-6 گواهی نامههای تجاری 132

2-6-3-6 گواهینامه دروازه پرداخت 132

3-6-3-6 گواهینامه صادر کننده 132

7-3-6- ثبت نام شرکت کنندگان.. 132

8-3-6- دو مشکل با پروتکل ثبت نام. 133

9-3-6- آینده SET.. 133

4-6- پروتکل S-HTTP. 134

5-6- پروتکل S-MIME.. 134

6-6- پروتکل SSL.. 135

1-6-6- مکانیزم های تشکیل دهنده SSL.. 135

2-6-6- اجزای پروتکل SSL.. 136

3-6-6- الگوریتم های رمزنگاری پشتیبانی شده در SSL.. 136

4-6-6- نحوه عملکرد داخلی پروتکل SSL.. 136

5-6-6- الگوریتم های رمزنگاری پشتیبانی شده در SSL.. 137

6-6-6- پروتکل رکورد در SSL.. 138

7-6-6- پروتکل تغییر مشخصات رمز در SSL.. 138

8-6-6- پروتکل هشدار در SSL.. 138

9-6-6- پروتکل دست دادن در SSL.. 138

7-6- پروتکل SEPP. 139

8-6- پروتکل PCT.. 139

9-6- پروتکل IPSec. 140

1-9-6- حالت های انتقال و تونل در AH.. 140

2-9-6- پروتکل AH.. 142

و...